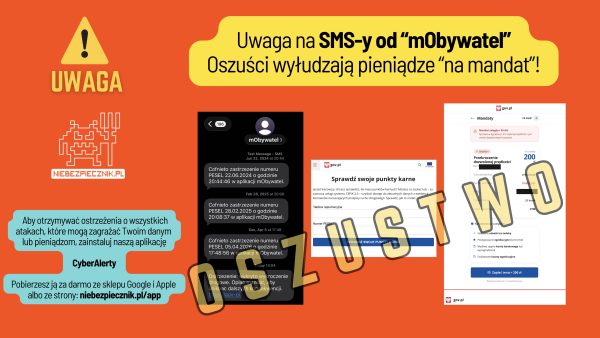

⚠️ Uwaga na złośliwe SMS-y od mObywatela!

Otrzymujemy zgłoszenia, że na polskie numery telefonów rozsyłana jest kapania SMS-owa, w ramach której przestępcy wysyłają SMS-y z nazwy “mObywatel” — czyli dokładnie tej samej, którą posługuje się oficjalny rządowy system. Wiadomości brzmią wiarygodnie i dotyczą “wykrycia wykroczenia drogowego”. Oto jak wygląda ścieżka ataku: Kliknięcie w link z SMS przekierowuje ofiarę na stronę, na której może ona sprawdzić swoje punkty karne. Oczywiście sprawdzenie zawsze kończy się informacją o niepłaconym na 200 […]

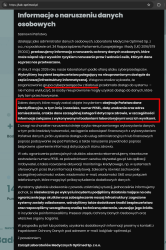

Laboratoria Medyczne Optimed zhackowane, dane pacjentów mogły zostać wykradzione

Laboratora Medyczne Optimed poinformowały o włamaniu na swoją infrastrukturę. Co ciekawe, spółka wie dokładnie kto stoi za atakiem (grupa z Białorusi) ale nie wie, czy dane pacjentów zostały wykradzione — w swoim oświadczeniu informuje o tym, że “nie można tego wykluczyć” i ostrzega że istnieje ryzyko prób kradzieży tożsamości oraz wyłudzeń finansowych i ujawniania informacji o stanie zdrowia pacjenta. Informacje o naruszeniu danych osobowych Szanowni Państwo, działając jako administrator danych osobowych, Laboratoria Medyczne […]

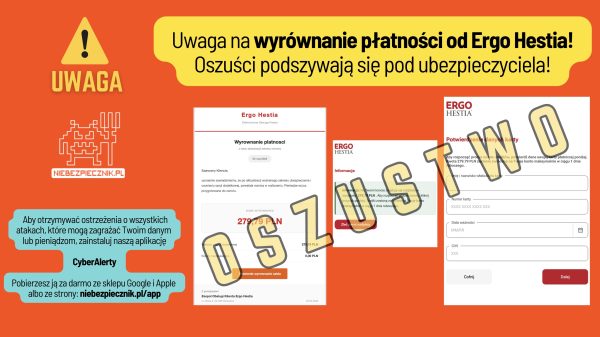

⚠️ Uwaga na e-maile od “Ergo Hestia”

Obserwujemy aktywną kampanię, w której oszuści podszywają się pod Ergo Hestia i masowo wysyłają e-maile do Polaków. Wiadomość dotyczy “wyrównania płatności” i obiecuje zwrot “279,79 PLN”. Jednakże, zamiast otrzymać pieniądze, ofiara może je stracić i to w wielokrotnie wyższej kwocie — jeśli kliknie w linka z e-maila. Oto jak wygląda wiadomość: Od: ERGO HESTIA (różne adresy e-mail) Tytuł: Wyrownanie platnosci Treść: Elektroniczna Obsluga Klienta – Wyrownanie platnosci z tytulu […]

Nowa ustawa o KSC (NIS2) w praktyce. Co musisz wiedzieć, kiedy i za co dostaniesz karę oraz co powinieneś zrobić już teraz?

Od miesiąca w Polsce obowiązuje długo wyczekiwana nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa (tzw. KSC2), która implementuje unijną dyrektywę NIS2. Nowe prawo to nowe obowiązki dla tysięcy polskich firm, ale także surowe kary finansowe za niedopilnowanie konkretnych wymogów. Co istotne — odpowiedzialność za błędne wdrożenie KSC/NIS2 w organizacji spoczywa nie tylko na Członkach Zarządu ale na szerzej rozumianej kadrze kierowniczej. Co gorsza, jest to również odpowiedzialność osobista, a to oznacza, że i Ty możesz być narażony na sankcje i kary, które […]

Nowoczesne kadry w dobie cyfrowej transformacji

Gwałtowny rozwój technologii, ze szczególnym uwzględnieniem sztucznej inteligencji (AI), stanowi przełom dla wielu profesji. Ale to tylko jeden z powodów głębokich transformacji zachodzących w strukturze kadr sektorów IT, telekomunikacji czy cyberbezpieczeństwa. Na tempo tych procesów rzutuje dziś także niestabilna sytuacja geopolityczna. Sektor ICT mierzy się z eskalacją liczby cyberataków oraz ich rosnącą różnorodnością. Taka dynamika wymusza na organizacjach stałe podnoszenie kompetencji obecnych pracowników oraz intensywne pozyskiwanie nowych […]

Masz Linuksa? To go szybko załataj!

Ujawniono atak na wszystkie Linuksy wydane po 2017 roku. W sieci pojawił się też kod exploita. Uruchomienie go na podatnej maszynie daje atakującemu prawa roota. Szczęście w nieszczęściu: ta podatność to Local a nie Remote Privilege Escalation. Mimo to, polecamy szybkie wgranie aktualizacji wszystkim, nie tylko adminom maszyn na których pracuje wielu użytkowników lub hostowane są kontenery. Jak sprawdzić, czy jesteś podatny? Aby zweryfikować, czy Twój system jest podatny, wystarczy uruchomić ten 732 bajtowy […]

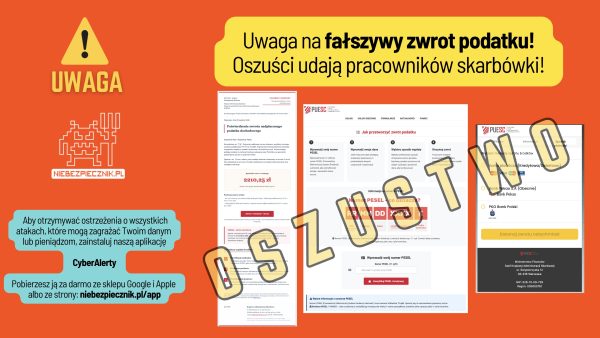

⚠️ Uwaga na fałszywe e-maile o zwrocie podatku!

Otrzymujemy zgłoszenia dotyczące kampanii, w której przestępcy podszywając się pod pracowników Krajowej Administracji Skarbowej informują o przysługującym zwrocie podatku. Atak zaczyna się od e-maila, a kończy na stronie internetowej, gdzie ofiara, która uzupełni formularz, pieniądze straci, a nie odzyska. Wiele wariantów e-maila Poniżej podajemy przykładowe wartości dla pól nadawcy i tytułu: Od: puesc.mf.gov.pl (mail@deal.dk) Temat: WAŻNE: Środki czekają na Ciebie – działanie wymagane {Noreply} #644643435 Od: przelewy.puesc.gov.pl […]

Jeżdżą po mieście i włamują się na telefony korzystając z SMS Blasterów ukrytych w bagażnikach

Wyobraź sobie, że stoisz w korku. Albo spacerujesz po chodniku z psem. Tymczasem w samochodzie na światłach siedzi typ, który uśmiecha się i w tym samym momencie zarabia tysiące złotych. Bo w bagażniku samochodu ma “SMS Blastera“. Tym sprzętem przejmuje łączność Twojego smartfona i wstrzuje Ci SMS-a z informacją od Twojego banku. A facetowi w garniturze, który właśnie Cię minął, SMS-a o “niezapłaconej paczce”. Co najgorsze, przed tym atakiem nie obronią Cię żadne filtry po stronie operatora… SMS Blaster wykorzystywany przez gang w Turcji SMS […]

Nadanie paczki przez InPost Mobile. Jak zrobić to wygodnie i bezpiecznie?

Nadanie paczki może być szybkie i wygodne, ale tylko wtedy, gdy cały proces jest dobrze uporządkowany. InPost Mobile pozwala nadać przesyłkę bez drukowania etykiety i ogranicza liczbę kroków, a przy okazji pomaga zmniejszyć ryzyko błędów. Nadanie paczki zaczyna się przed uruchomieniem aplikacji Zanim użytkownik kliknie „nadaj”, musi zrobić rzecz najważniejszą: dobrze przygotować przesyłkę. InPost zaleca, by opakowanie było dopasowane do zawartości, odpowiednio wytrzymałe i wypełnione tak, […]

Dlaczego drukarki w stanie fabrycznym to stan zagrożenia, a nie gotowości

Załóżmy, że masz poukładane serwery, endpointy, segmentację, EDR, SOC nie płacze. Czujesz spokój. Ogród zen. I wtedy przypominasz sobie o drukarkach. W rogu stoi MFP (ang. Multifunction Printer, drukarka wielofunkcyjna) . Niby mebel. A tak naprawdę: komputer z dyskiem, usługami sieciowymi, historią zadań, skanami, adresami e-mail i panelkiem, na którym ludzie klikają wszystko, co mruga. Jeśli zostawisz je w konfiguracji fabrycznej, to nie masz „drukarki”. Masz hosta z dość ciekawą powierzchnią ataku. […]